Como bloquear hosts de txt o mejor firewall

En la era tecnológica, la seguridad es imprescindible. Las amenazas cibernéticas están más presentes que nunca y es nuestra responsabilidad, tanto como empresarios como usuarios, protegernos lo más posible. Es aquí donde entra en juego el firewall. Es una solución esencial para tener una seguridad sólida y robusta. El foco de este artículo en particular se va a centrar en cómo bloquear hosts de txt o mejor firewall para que todos podamos ganar en confianza y tranquilidad.

Cómo bloquear hosts con un firewall

Estableciendo un buen Firewall para tu Red

Un buen Firewall debe ser una de las principales prioridades para una empresa o individuos que desean proteger sus redes y dispositivos. Un firewall es un gran aliado para la seguridad informática, ya que ayuda a prevenir el acceso no autorizado a una red, lo que evita ciberataques de malware, virus, gusanos, entre otros. Esto también significa protegerse contra amenazas externas potenciales. Establecer un firewall adecuado para tu red hará que tu entorno de trabajo esté seguro de los ataques de hackers, brindando la seguridad que tu información requiere.

Los dispositivos de firewall tienen características básicas como la administración de conexiones inalámbricas, el filtrado de contenido, la lista de control de acceso, los filtros de la dirección IP e incluso el registro de eventos. Todos estos factores ayudan a mantener un nivel adecuado de seguridad en tu red. Los Firewalls promueven una mejor seguridad de la red y al mismo tiempo permiten que los usuarios de la red sigan trabajando con normalidad, sin tener que preocuparse por accesos no autorizados.

Limitando Hosts con un Firewall

Los Firewall pueden ayudar a limitar los hosts en la red, controlando a qué sitios se permite el acceso para un huésped específico, los puertos web que se pueden acceder, el tráfico de correo electrónico permitido, entre otros. Esto significa que, cuando configures un Firewall, puedes decidir quién puede entrar en tu red. Esto significa que tendrás un mayor control sobre la red, sin permitir el acceso a cualquier host externo. Esto significa que, además de prevenir ataques externos, también es posible limitar el tráfico de los usuarios, lo que resulta en una mayor seguridad.

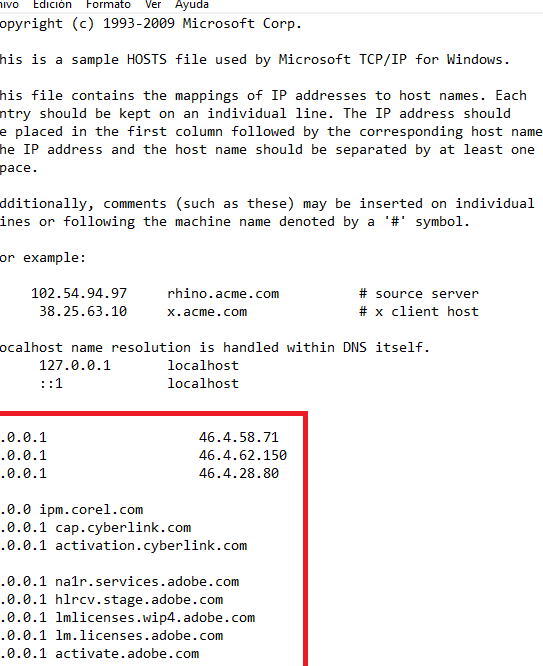

Cuando configures un Firewall, puedes utilizar una lista de hosts bloqueados para prevenir el acceso no autorizado a la red. Esta lista específica se puede configurar para bloquear los hosts que pueden intentar realizar ciberataques en tu red. Además, si se detecta algún host externo que intenta acceder a tu red, con un Firewall puedes bloquear y rechazar esa conexión. Esto significa que tu red estará protegida y los usuarios seguirán siendo protegidos.

Bloqueando Hosts de TXT con Firewalls

Los Firewall también pueden controlar el tráfico de texto, lo que significa que podrás bloquear el tráfico no deseado, tales como correos electrónicos no deseados, mensajes de spam y tráfico no deseado. Al bloquear el tráfico apropiadamente, los destinatarios y emisores tendrán una mejor experiencia de uso con un menor riesgo de sufrir ataques de malware y otros cibercriminales.

Además, la seguridad también se ve mejorada mediante el uso de un Firewall. Los Firewalls proporcionan la seguridad necesaria para garantizar la protección de los hosts, monitoreando el tráfico de texto entrante y saliente. Esto significa que el tráfico de texto entrante y saliente que pase por el Firewall será revisado con un análisis profundo para verificar si contiene código malicioso. Esto permite eliminar cualquier amenaza potencial sin problemas.

Mejorando tu Seguridad con un Firewall

Cuando se trata de seguridad de red, un Firewall es una de las principales herramientas de prevención de ciberataques. Permítelo ayudarte a defender tu red mediante el uso de filtrado de contenido, la creación de listas de control de acceso y otras medidas de seguridad. Esto significa que los hackers tendrán una tarea más difícil para intentar violar tu red.

Además, los Firewall también pueden ser una forma útil para monitorear el tráfico entrante y saliente de los usuarios. Esto permite a los administradores ver quién está utilizando la red, a qué direcciones se está conectando y qué clase de tráfico está siendo enviado. Esto significa que cualquier ciberataque potencial puede ser atajado antes de que el hacker tenga la oportunidad de iniciar un ataque.

Configurando un Firewall

Configurar un firewall correctamente requiere un conocimiento técnico profundo. Por lo tanto, es aconsejable buscar ayuda de profesionales de TI que puedan ayudarte a personalizarlo para cumplir con tus necesidades de seguridad específicas. También necesitarás mantenerlo configurado, lo que significa que deberás realizarlo regularmente para asegurarte de que tu red está funcionando correctamente. Las configuraciones deben reflejar los cambios y nuevos requisitos para obtener la mejor protección de tu sistema.

Los Firewall son imprescindibles para garantizar la seguridad de cualquier red. Su configuración debe adaptarse al tamaño de tu red y a tus necesidades específicas de seguridad, manteniendo siempre un nivel alto de seguridad en tu entorno informático. La simple existencia de un firewall no será suficiente para protegernos, sino que hay que mantenerlo configurado, controlado y actualizado para asegurar la maximización de los beneficios de seguridad de la red.

Preguntas Frecuentes sobre Como bloquear hosts de txt o mejor firewall

1 ¿Cómo puedo bloquear eficazmente los hosts de txt o mejor firewall?

Bloquear los hosts de txt o mejor firewall es una tarea crítica para cualquier administrador de red. Un buen enfoque para ello es la implementación de un firewall. Un firewall es una herramienta de seguridad de la red que filtra el tráfico de la red entrante y saliente. El firewall revisa todos los paquetes de datos entrantes y determina si se permiten entrar en la red. Esto ayuda a prevenir ataques externos e internos. También ayuda a filtrar y bloquear los hosts de txt. Esto significa que los paquetes entrantes desde hosts específicos configurados previamente no se permiten entrar a la red. El firewall también puede ser configurado para permitir conexiones entrantes desde hosts autorizados. Así, el firewall combina filtrado de tráfico, detección de amenazas y reglas de seguridad para proporcionar una protección de red eficaz.

2 ¿Qué se necesita para configurar un firewall?

Para configurar un firewall adecuadamente se necesitan varios componentes. El primero es una herramienta administrativa para configurar y controlar el firewall. Esto podría ser una aplicación web, una interfaz de línea de comandos (CLI) o alguna otra herramienta proporcionada por el fabricante del hardware. El segundo componente necesario para configurar un firewall son las reglas de seguridad. Estas reglas son directrices que le permiten al firewall filtrar y bloquear el tráfico indeseado. Debe configurarse una regla para cada tipo de tráfico a controlar. Por último, se necesitan herramientas de diagnóstico para monitorear el estado del firewall constantemente.

3 ¿Qué es una política de firewall?

Una política de firewall consiste en las pautas de seguridad definidas relacionadas con el firewall. Esta política incluye información como los usuarios autorizados para acceder a la red, puertos autorizados para desarrollar tareas específicas, protocolos habilitados, servidores que están permitidos para los servicios entrantes, etc. Esta política proporciona el marco necesario para el uso apropiado del firewall. Además, las políticas de seguridad del firewall ayudan a respaldar y reforzar la seguridad de la red al limitar el acceso no autorizado a los servidores.

4 ¿Qué tipo de reglas de seguridad debe incluir en un firewall?

Un buen firewall debe incluir una amplia variedad de reglas de seguridad. Estas reglas deben ser diseñadas específicamente para las necesidades de la red en la que se está implementando. Algunas de las reglas básicas de seguridad de firewall que se deben considerar incluyen control de acceso para solamente los usuarios autorizados, la eliminación de tráfico entrante sospechoso y la negación de acceso a los servicios innecesarios. También se deben incluir reglas para limitar el acceso desde actores no autorizados, como tráfico masivo o las direcciones IP de hosts maliciosos, así como la negación de cualquier conexión de protocolos de red raros o no autorizados. Estas reglas de seguridad ayudan a mantener la red segura y a bloquear eficazmente los hosts de txt, permitiendo el control de acceso apropiado.

Conclusión sobre Como bloquear hosts de txt o mejor firewall

En conclusión, bloquear los hosts como método de prevención es una excelente solución para mantener un nivel adecuado de seguridad para su red. Esto le permitirá restringir el acceso a su red para usuarios maliciosos, así como mejorar la seguridad y privacidad de su empresa. Aunque hay algunos inconvenientes asociados con bloquear hosts, no se deben ignorar los beneficios. Si está buscando una forma de incrementar la seguridad de su red, considerar la posibilidad de bloquear host es una excelente solución. Si bien es importante contar con un firewall, no se debe descartar la posibilidad de bloquear host, especialmente si la seguridad de su red es una de sus principales preocupaciones.

Si quieres conocer otros artículos parecidos a Como bloquear hosts de txt o mejor firewall puedes visitar la categoría Blog de Hosting.