Host de servicio sistema local red restringida

En los tiempos modernos, la informática se ha convertido en una parte esencial de nuestras vidas. Empresas y empresarios tienen que lidiar con numerosos problemas relacionados con las redes informáticas. Uno de los más principales es el de soportar sistemas locales de red restringida. Al crear un equipo host de servicio para una red local restringida, los administradores de sistemas pueden lograr su tarea de la mejor manera. En este artículo, vamos a discutir los conceptos básicos de la hosting de servicio para sistemas locales de red restringida, sus beneficios y también las mejores prácticas para configurar y administrar esta tecnología.

- Host de Servicio Sistema Local Red Restringida

-

Preguntas Frecuentes sobre Host de servicio sistema local red restringida

- Pregunta #1: ¿Cuáles son los pasos para configurar un host de servicio en una red restringida?

- Pregunta #2: ¿Qué ventajas tiene el uso de un host de servicio en una red restringida?

- Pregunta #3: ¿Cuáles son las principales amenazas y vulnerabilidades para un host de servicio en una red restringida?

- Pregunta #4: ¿Cómo deben usar los usuarios un host de servicio en una red restringida?

- Conclusión sobre Host de servicio sistema local red restringida

Host de Servicio Sistema Local Red Restringida

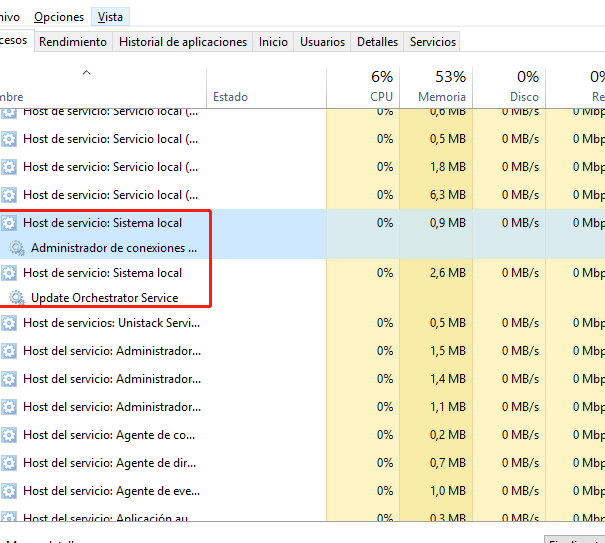

¿Qué es un host de servicio?

Un host de servicio es un elemento en una red local cuyo objetivo primordial es ofrecer servicios a los usuarios de la red. Los servicios ofrecidos por un host de servicio pueden incluir varios tipos de servicios de red, como seguridad, autenticación, firewalling, DHCP, DNS, IPsec, VPNs, por mencionar algunos. Los hosts de servicio también pueden ofrecer servicios locales, como impresoras, subida y descarga de archivos, copia de seguridad y almacenamiento compartido, entre otros. Los hosts de servicio suelen ser los principales elementos de la red local, proporcionando los servicios necesarios para que todos los otros equipos de la red se comuniquen correctamente.

Los hosts de servicio generalmente se alojan en sistemas locales, lo que significa que se necesita un servidor dedicado o un equipo compartido en cada local para ofrecer los servicios necesarios. Esto significa que hay que prestar especial atención al rendimiento y funcionalidad de los sistemas locales, para garantizar que proporcionen las prestaciones necesarias para los usuarios de la red.

Beneficios de un Sistema Local Red Restringida

Un sistema local con red restringida es un entorno diseñado para ofrecer protección a los usuarios y al contenido interno. Los sistemas locales con red restringida proporcionan controles de acceso para limitar los recursos a los usuarios autorizados. Además, le permiten a las empresas establecer un nivel de seguridad específico, basado en los requisitos de la empresa, o en los requisitos de regulación y financiación. Estos sistemas también ayudan a minimizar la propagación de malware, proporcionando un espacio de pruebas aislado para contenidos descargados de la web en general.

Los sistemas locales con red restringida albergan aplicaciones específicas, lo que significa que los usuarios pueden comenzar a usar los componentes sin entender la configuración del equipo. Esta característica facilita el despliegue de equipos a los usuarios, y puede ayudar a reducir el costo de la implementación de equipos. El hecho de que los sistemas locales con red restringida puedan prestar servicios a usuarios con permisos limitados también ayuda a aumentar la productividad, proporcionando a los usuarios acceso seguro a los recursos necesarios para el trabajo.

¿Cómo Implementar un Host de Servicio Sistema Local Red Restringida?

La implementación de un host de servicio en un sistema local con red restringida puede ser una tarea relativamente sencilla, siempre y cuando haya un equipo con los recursos hardware adecuados, bien configurado y listo para usar. La mejor forma de asegurarse de que el equipo está preparado para ello es verificando los requisitos de hardware desde el principio. De esta forma, se podrá asegurar una tasa de éxito en la implementación, así como la estabilidad de la red una vez completada.

Es necesario asegurarse de que el equipo tiene los programas necesarios, como el sistema operativo, firewalls, herramientas de control de acceso y servidores de correo. Además, el equipo debe tener en cuenta cualquier aplicación que los usuarios puedan querer usar, como bases de datos, aplicaciones web o aplicaciones de escritorio. Puesto que es un sistema local, los soportes de almacenamiento y dirección IP deben ser apropiados y tienen que estar debidamente configurados.

¿Cómo Proteger un Host de Servicio Sistema Local Red Restringida?

Proteger un host de servicio en un sistema local con red restringida requiere la adopción de diferentes medidas de seguridad. Esto abarca la identificación y autenticación de usuarios, el control de acceso a archivos y recursos de la red, la instalación de software antivirus y antimalware para proteger el host de cualquier amenaza desconocida, y la configuración de firewalls para impedir el acceso no autorizado.

La autenticación de usuarios será fundamental para el host de servicio, ya que tendrá que separar a los usuarios autorizados de los no autorizados. Además, deberá establecer la autenticación de varios niveles, lo que permitirá a los usuarios usar recursos específicos después de comprobar que son quien dicen ser. También es extremadamente importante habilitar la seguridad de la dirección IP, para reducir el riesgo de infecciones de malware externas.

Apoyo Necesario para un Host de Servicio Sistema Local Red Restringida

La implementación y la administración de un host de servicio en un sistema local con red restringida requiere un conocimiento avanzado de redes de computadoras, sistemas operativos y herramientas de seguridad. Además, los usuarios que usen el sistema tendrán que contar con una amplia gama de conocimientos, para asegurarse de que comprenden la seguridad del sistema. Por último, se necesitarán técnicos especializados para realizar tareas de mantenimiento de rutina y solucionar cualquier problema técnico.

A fin de garantizar que un host de servicio en un sistema local con red restringida funcione correctamente, se necesitará un seguimiento del uso del sistema, para asegurarse de que los usuarios no violen las políticas de seguridad definidas. Esto puede implicar el seguimiento de los archivos descargados, el intercambio de archivos entre usuarios, el uso de la red, el tiempo de inicio de sesión, etc.

Para garantizar la seguridad del sistema, se necesitará una comprobación periódica del hardware y software instalado. Esto implicará supervisar el uso de recursos, controlar los programas instalados, controlar la integridad de los archivos, y realizar pruebas de penetración para determinar si hay fallos de seguridad. Estos pasos ayudarán a asegurar que el sistema esté funcionando correctamente.

Preguntas Frecuentes sobre Host de servicio sistema local red restringida

Pregunta #1: ¿Cuáles son los pasos para configurar un host de servicio en una red restringida?

Configurar un host de servicio en una red restringida requiere conocer los límites y las configuraciones para asegurarse de que los recursos en la red están seguros. El primer paso es comprender cómo funciona la red. Si es una red local desconectada de Internet, es importante conocer los tipos de implementación que necesita para administrar el servicio. La red tal vez necesite configuraciones de firewall, un Sistema de Nombres de Dominio (DNS), direccionamiento IP, creación de segmentos, etc. El siguiente paso es determinar las políticas de seguridad apropiadas para la red y configurar un servidor que funcione como host de servicio. Esto requiere asignar los objetivos de seguridad correctos, tales como autenticación de usuario, auditing de acceso, niveles de acceso, integridad de datos, redundancia, etc. Después de determinar y configurar estos objetivos, el servidor host de servicio puede estar listo para funcionar. Es recomendable que los administradores mantengan la información de seguridad al día para garantizar que el host de servicio está seguro y operativo.

Pregunta #2: ¿Qué ventajas tiene el uso de un host de servicio en una red restringida?

El uso de un host de servicio en una red restringida tiene muchas ventajas. Las principales son elevar la seguridad de la red, maximizar el uso de los recursos y controlar la cantidad de ancho de banda y los recursos de red utilizados por los usuarios. Esto se puede lograr habilitando el protocolo de seguridad, auditoría y autenticación. Con una configuración adecuada, un host de servicio puede proporcionar un nivel de seguridad óptimo, impidiendo accesos indebidos a la red. Además, esto permite a los administradores tener un control más preciso de los recursos disponibles en la red y cumplir mejor con el control de acceso. Esto asegura que los usuarios obtengan una rápida conexión sin la interferencia de recursos compartidos externos.

Pregunta #3: ¿Cuáles son las principales amenazas y vulnerabilidades para un host de servicio en una red restringida?

Las principales amenazas y vulnerabilidades para un host de servicio en una red restringida son la violación de buenas prácticas de seguridad, los ataques informáticos, el acceso no autorizado, los programas maliciosos, el acceso inadecuado a los datos, la falta de mantenimiento y el uso incorrecto de contraseñas. La configuración incorrecta de políticas de seguridad o el uso poco seguro de herramientas de seguridad también pueden causar vulnerabilidad en la red. La antecedente de estas amenazas puede arruinar la seguridad de una red restringida. Los usuarios también pueden abusar de sesiones según los privilegios que se les hayan asignado, por lo que los administradores deben revisar periódicamente los registros de auditoría para detectar la actividad no autorizada.

Pregunta #4: ¿Cómo deben usar los usuarios un host de servicio en una red restringida?

Los usuarios que usan un host de servicio en una red restringida deben seguir ciertos lineamientos para garantizar que se mantenga la seguridad de la red. Esto incluye mantener un alto nivel de control sobre el acceso a la red, no compartir contraseñas, implementar políticas de seguridad adecuadas y realizar auditoría del uso de la red. Los usuarios también deben mantener sus dispositivos actualizados respecto a parches de seguridad y estar atentos a cualquier actividad sospechosa. Finalmente, los usuarios deben tratar de evitar el uso de aplicaciones no autorizadas en la red, ya que esto podría aumentar el riesgo de seguridad. Por lo tanto, es importante que los usuarios se familiaricen con las normas de seguridad de la red y sigan concienzudamente las pautas necesarias para garantizar la seguridad de la red.

Conclusión sobre Host de servicio sistema local red restringida

En conclusión, la configuración de un servicio local de red restringido como host es una forma segura y confiable de permitir el acceso controlado y limitado a recursos específicos. Esto les permite restringir el acceso a los usuarios remotos que se conecten a través de dispositivos como una PC, un teléfono inteligente, una tableta, etc. Esta solución de seguridad también puede evitar la accesibilidad a otros elementos potencialmente no deseados. Con los dispositivos adecuadamente configurados y con la necesaria asistencia técnica, los empleadores pueden hacer uso eficaz de las herramientas de seguridad disponibles para garantizar un ambiente de trabajo seguro para cualquier empresa.

Si quieres conocer otros artículos parecidos a Host de servicio sistema local red restringida puedes visitar la categoría Errores de Hosting.